quarta-feira, 24 de setembro de 2008

Google Chrome para Linux.

E tem ate para as 3 plataformas linux .deb(32 e 64 bit) .rpm e para outras

.sh até para Apple Mac OS X tem.

a noticia foi postada no site www.vivaolinux.com.br e tem ate uma dica de instalação.

mas esta como instalação em .sh. Como uso debian baixei em formato .deb e instalei dessa forma:

no seu terminal preferido fui até a pasta onde foi baixado o chrome e digite os comados :

Digamos que o pacote se encontra no meu /home entao no terminar diditei

cd /home/frank e dei um enter.

para confirmar se o pacote esta la digite ls -a e enter, ok.

como o nome do pacote é cxchromium_0.9.0-1_i386.deb eu digitei

dpkg -i cxchromium_0.9.0-1_i386.deb enter.

Pronto, chome instalado e o instalador até criou um icone no menu de programas do meu xfce. Ta certo que ele nao criou onde teria que criar mas esta mais proximo para facil localização.

Para abrir o programa digite no terminal:

chromium

Podemos criar um icone de atalho no desktop para o nosso Chrome, mas isso fica para um proximo tutorial.

fonte: Viva o Linux

segunda-feira, 15 de setembro de 2008

instalação do Debian pelo cd Netinstall

Que eu seja bem vindo ao mundo livre!

Estava eu usando meu Debian 3.0 que ha uso a algum tempo, quando resolvi testar o Debian 4.0 que ja li e ouvi dizer, que, ele melhor para desktop entao baixei o ISO do Debian Netinstall, Este único ISO contém apenas a quantidade mínima de software para começar a instalação e obter os outros pacotes através da Internet, veja mais em http://www.debian.org/CD/netinst/ . Logo notei que éra pocivel fazer uma instalação com modo grafico (tipo MS Windows X) diferente do modo texto das versõe antigas do Debian. As dificuldades comcesam a aprecer,e deprarei com um particionador digamos assim diferente do que eu esperava, eu prefiro usar o cfdisk, mas concegui me desenrolar. Terminei a isntalação reiniciei a maquina e...

sem GUI.

Bom eu nao queria o kde eu gnome mesmo XD.

Entao parti para a brincadeira:

apt-get install xfce

erro.

apt-get install fluxbox

erro...

Pensei: -E agora? ainda bem que tenho minha maquina em dualboot.

comecei a pesquizar oque estava dando erro.

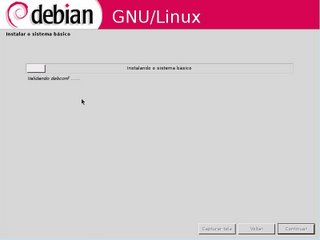

descobri que a ISO é tao basica, tao basica, que não tem quase nada ^^

mas a frente concegui fazer oque éra preciso e pensei como nao tem um tutorial desse na internet resolvi fazer um tutorial, para ajudar que esteja passando ou ira passar pela mesma dificuldade.

Segue a baixo o tutorial:

Itens necesarios:

1 PC com gravador de CD/DVD(lógico)

1 CD com o a imagem ISO gravada de forma bootavel

1 CD com pacotes pppoeconf(e suas dependencias) e sorce.list

Instalação do Debian pelo CD Netinstall

Instalação passo-a-passo do Debian Etch pelo netinstall usando a nova interface gráfica de instalação do Debian Etch.

Após efetuarmos o donwload do cd netinstall e gravarmos a imagem ISO no CD, iremos iniciar o boot pelo CD, então teremos a seguinte tela:

Iremos escolher agora a linguagem a ser instalada, no nosso caso Português do Brasil

Iremos escolher agora a linguagem a ser instalada, no nosso caso Português do Brasil

Escolher o País - Brasil

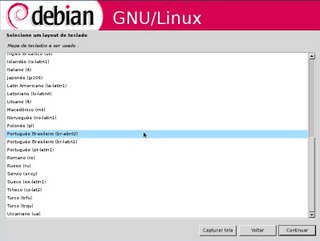

Escolher o Layout do Teclado, no meu caso ABNT2

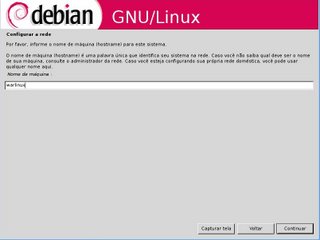

Escolher o Layout do Teclado, no meu caso ABNT2Escolher um nome para a máquina

Defina o dominio da sua rede

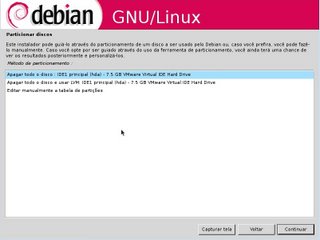

Defina o dominio da sua redeAgora vem a parte que muitos se perdem, a hora de particionar o disco.

Nesse tutorial estava usando uma máquina virtual no vmware como podem perceber pela imagem, então nesse caso vou deixar que ele apague todo o disco para criar as partições para o Debian. Muitos usam dual boot, então terão que dar uma olhadinha na opção de Editar manualmente a tabela de partições, não é nada muito complicado basta apenas um pouco de atenção, para não apagar o que não devia.

Deixei todos em uma mesma partição

Por fim, verifique se a configuração das partições estão correta e mande gravar as alterações no disco.

Configure o Fuso Horário

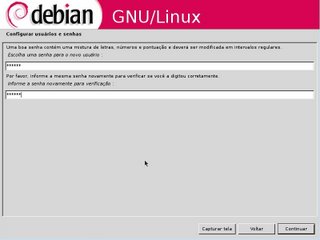

Defina uma senha para o super-usuário root

Defina uma senha para o super-usuário root

Nome completo para o usuário do Sistema

Um login para esse usuário

Marcar para instalar o GRUB na inicialização

Continuar para finalizar a instalação

Instalaçõa concluida

Agora vem a parte que complicou minha vida(motivo deste tutorial).

Instalando apartir do netinstall os pacotes para a configuração da conexão ADSL não estarão instaladas.

Você precisará fazer isso manualmente, você encontra as informações sobre o pacote pppoeconf no site http://packages.debian.org , pesquise o pacote pppoeconf, ira aparecer os seguinte pacotes(pelo menos foi o que apareceu para min)

Download do pppoeconf

segue abaixo as dependencias do pppoeconf

- dependencias: gettext-base (>= 0.13)

- Utilitários de internacionalização do GNU para o sistema base

-

- dependencias: modconf

- configuração de Driver de Dispositivo

-

- dependencias: ppp (>= 2.4.1.uus2-4)

- Daemon do Protocolo Ponto-a-Ponto (PPP)

-

- dependencias: sed (>= 3.95)

- O editor de fluxo sed GNU

-

- dependencias: whiptail-provider

- virtual package provided by whiptail

- ou whiptail

- Exibe caixas de diálogo amigáveis a partir de scripts do shell. virtual package provided by whiptail

-

- recomendado: locales

- GNU biblioteca C: Dados de Língua Nacional (locale) [suporte]

also a virtual package provided by belocs-locales-data, locales-all

-

- sugestivo: xdialog

- X11 replacement for the text util dialog

copie ele e os pacotes de suas dependências, depois grave e depois com esse CD rode

sudo dpkg -i pppoeconf

sudo dpkg -i "os outros pacotes"

eu tenho uma pasta já com esses arquivos então eu executo sudo dpkg -i * nessa pasta assim ele instala tudo de uma vez.

Feito isso, sudo pppoeconf e configura a sua conexção ADSL, conecte-se com o comando sudo pon dsl-provider (se precisar, porque normalmente ele já irá conectar depois da configuração).

A, não terninou, ainda tem mais.

Agora que ja estamos conectados na internet é hora de confirurar nosso apt-get para funcinar pois até mesmo ele esta desconfigurado.

1 - Iremos fazer uma atualização do nosso sistema para obtermos os ultimos pacotes da versão Etch do Debian e comecar a instalar nosso pacotes("pacotes"como é chamado "programas" no linux).

Para isso iremos editar a nossa source.list

# nano /etc/sources.list

e adicionar as linhas abaixo.

Segue abaixo um source.list basica para a versão estável. Se quiser alterar, procurar uma source.list a seu gosto ou baixar a minha source.list, fica a seu criterio.

# mirrors de segurança

deb http://security.debian.org/ etch/updates main contrib

deb-src http://security.debian.org/ etch/updates main contrib

#mirrors oficias

deb ftp://ftp.br.debian.org/debian/ etch main contrib non-free

deb http://linorg.usp.br/debian/ etch main contrib non-free

2 - Iremos atualizar nossa lista de pacotes.

# apt-get update

3 - Após o downloads da lista de pacotes disponiveis nos repositórios iremos atualizar nosso sistema.

# apt-get upgrade

Irá fazer o download de + ou - uns 50MB.

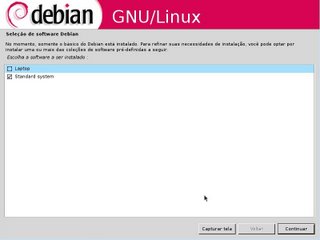

4 - Iremos fazer agora a instalação do Ambiente Gráfico Gnome e efetuar algumas configurações básica, para usarmos o nosso Debian.

Instalação do ambiente gŕafico com o gerenciador Gnome

-Para termos o gnome bem enxuto, com quase nada de utilitarios apenas o básico mesmo.

# apt-get install x-window-system gnome-core gdm + ou - 140MB

-Para termos um gnome com mais ferramentas, com temas, plugins, e alguns programas a mais.

# apt-get install x-window-system gnome-desktop-environment + ou - 215MB

No nosso caso vamos usar a primeira opção, bem enxuta.

Após o downloads do arquivos irá aparecer algumas telas de configuração, como a do o X por exemplo, no meu exemplo deixei marcado apenas as 3 ultimas opções de resolução (1024x768 800x600 640x480).

Após a finalização das configurações basta digitar

# /etc/init.d/gdm start

E terá o gerenciador de login gdm esperando você se logar no ambiente gráfico e carregar o gnome.

Prontinho agora, vc já tem um Debian instalado configurado e usual bem enxuto e com o minimo necessário, agora é só começar a instalação dos pacotes extras que você deseja e sair usando.

Após isso é o de praxe sudo apt-get install "programa que eu quero instalar", recomendo que antes de instalar os programas como Xorg, KDE, etc, copie primeiro o auto-apt, ele trabalha junto com o apt-get e se encontrar no meio do caminho uma dependência desencontrada ao invés de retornar com um erro ele copia e instala esse pacote.

Pode deixar que eu vou dar uma força nisso, em breve mais tutoriais com os pacotes a serem instalados no debian, tanto para desktops quanto para servidores.

Feito isso, é só copiar e usar...

Mais uma dica: eu costumo além de ter em uma outra mídia alem dos arquivos para instalação do pppoeconf e o souces.list, faço backup também do conteúdo da pasta /var/cache/apt/archives assim tenho também os pacotes DEB que uso, em caso de uma re-instalação ou instalação em outra máquina eu apenas copio esse conteúdo na mesma pasta, assim evito ter que baixar da internet tuuuuuuudo novamente.

Espero ter ajudado, qualquer coisa dê um G R I T O !!! ui... Risos.

Abraços

Fontes:

http://www.debian.org/security/

domingo, 14 de setembro de 2008

Quicksilver for Ubuntu

Todos os principais sistemas operacionais para desktop já tem suas variações desse tipo de aplicativo, creio que o mais famoso seja o Quicksilver para Mac, além do Launchy para Windows, do Katapult para o ambiente KDE e do Gnome-Launch-Box para o ambiente Gnome.

O Gnome-Launch-Box está nos repositórios oficiais do Ubuntu, portanto sua instalação é bem simples. O problema é a configuração, que muda conforme o gerenciador de janelas que você usa: Metacity ou Compiz.

Se você usa o Metacity como gerenciador de janelas:

Através do gconf-editor vá até /apps/metacity/keybinding_commands e inclua o comando 'gnome-launch-box' em algum 'command_*' disponível, digamos que seja o command_1.

Depois na chave /apps/metacity/global_keybindigs/ inclua o atalho para o command criado anteriormente, no nosso exemplo seria o run_command_1, onde incluímos o atalho "[Alt]

Se você usa o Compiz do Ubuntu 7.04 como gerenciador de janelas:

Através do gconf-editor vá até /apps/compiz/general/allscreens/options/ e inclua o comando 'gnome-launch-box -t' em algum 'command*' disponível, nesse exemplo usarei o command0.

Depois dentro dessa mesma chave procure pelo run_command0 e inclua o atalho '

Finalmente, para os dois gerenciadores, no menu Sistema / Preferências / Sessões, vamos inserir o aplicativo para iniciar automaticamente, para isso clique em Novo, e preencha o nome: Gnome-Launch-Box e o comando: gnome-launch-box -n.

Thats it!

Túnel do tempo: 1a. Blue Screen of Death

Há dez anos no lançamento do Windows 98, Bill Gates presenciava a primeira Blue Screen of Death ao vivo na TV. Será que alguém foi despedido depois dessa? (30 seg.)

Futuro desempregado: Está conectado. "Ele" vai dizer: "Ei, eu vi que você conectou um novo dispositivo." E vai carregar os drivers corretos. Você pode notar que... Ooups

Platéia: oooOOOOOOOOOOOOOOOooo

Futuro desempregado: Prosseguindo...

Bill Gates: Deve ser por isso que a gente ainda não está vendendo do Windows 98.

Futuro desempregado: Com certeza, com certeza.

Não queria estar na pele desse cara (não o Bill Gates, o outro).

As cenas abaixo são do filme Os Piratas da Informática (Pirates of Silicon Valley, 1999 - [IMDb, Wikipedia]), baseado no livro Fire in the Valley: The Making of The Personal Computer de Paul Freiberger and Michael Swaine.

Steve Ballmer, hoje presidente da Microsoft, conta como ele, Bill Gates e Paul Allen (sócios-fundadores), transformaram uma micro- empresa de softwares (literalmente) na maior corporação do ramo monopolístico digital da atualidade.

Dias atrás, durante sua apresentação anual na Consumer Electronics Association, Bill Gates mostrou ao mundo o tamanho do seu poder econômico.

Ele reuniu algumas das principais personalidades mundiais numa vídeo-piada sobre sua aposentadoria. Entre os convidados estavam: Bono VoX, Hilary Clinton, Barak Obama, Al Gore entre outros.

Atualiza Programas de terceiros

Mas no mundo proprietário (Macs e Windows) isso não é tão fácil assim. As ferramentas de atualização automática em ambos os sistemas verificam apenas os softwares nativos e/ou desenvolvidos pelos fabricantes, deixando de fora todos os outros aplicativos de terceiros que estejam instalados na máquina.

Mas é possível contornar essa limitação dos sistemas proprietários. Tanto para Windows como para Macs, existem aplicativos grátis que fazem o serviço, ou seja varrem o sistema em busca de aplicativos que esteam desatualizados e sugere as atualizações.

Em ambos os casos o download das atualizações é feito a partir da interface do próprio programa, sem a necessidade de ir até o site e baixar manualmente.

Para Windows, recomendo o UpdateStar:

E para Macs o AppFresh:

E para Macs o AppFresh:

Wallpaper Watchmen Simpsonizado

Baseado nas histórias em quadrinhos de Alan Moore e ilustradas por Dave Gibbons, o filme Watchmen tem previsão de estréia marcada apenas para março de 2009 nas telas dos cinemas, mas já está fazendo barulho.

O pessoal do Springfield Punx, especializado simpsonizar personagens famosos da televisão e do cinema, não perdeu tempo e já lançou sua versão do papel de parede do filme. Legal, né?

sábado, 13 de setembro de 2008

Comentarios, faça um voce tambem!

Eu ainda não fui entrevistada para o BloggerCast (:P), mas se alguém me perguntasse o que me deixa mais feliz no meu blog eu diria que são os comentários. Prá mim não há nada melhor. Nem ranks, nem AdSense, nem Analytics me trazem tanta satisfação quanto entrar no painel do Blogger e ver que tenho um montão de comentários para ler, aprovar e responder.

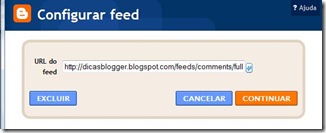

Uma forma legal de acompanhar, em tempo real, quem andou comentando no seu blog, é usando o seu leitor/agregador de feeds. No meu caso eu uso o Google Reader. Para incluir este feed/rss basta copiar e colar a seguinte url, substituindo "seublog.blogspot.com" pelo endereço do seu blog!

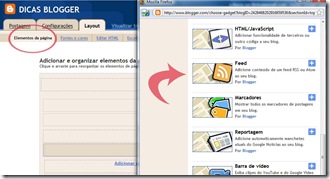

http://seublog.blogspot.com/feeds/comments/fullEsta dica serve também para colocar um widget na sidebar, como eu fiz aqui no Dicas Blogger. Entre em layout>elementos de página>adicionar gadgets. Escolha "feed".

Entre com a url acima e clique em "continuar".

Configure a gosto!

E que venham ainda muitos e muitos comentários a todos nós!

Colocando a vida em ordem com as dicas de… Bruce Lee

Não é um fato amplamente conhecido fora do círculo dos fãs, mas Bruce Lee também era graduado em Filosofia, pela Universidade de Washington. E a visão adquirida desta forma transpira para seus métodos e mesmo para seus livros de artes marciais. Quem leu o livro “Getting things done” (GTD) e conhece a citação de “mind like water”, sobre buscar ter a mente maleável e adaptável como a água, que simplesmente absorve o que é jogado dentro dela, se agita apenas durante o processo, e logo retorna ao seu estado original, talvez se surpreenda ao saber que Bruce Lee também defendia o mesmo princípio (para quem gosta: “Be formless… shapeless, like water. If you put water into a cup, it becomes the cup. You put water into a bottle; it becomes the bottle. You put it into a teapot; it becomes the teapot. Water can flow, and it can crash. Be water, my friend…”). Aliás, David Allen, o autor do GTD, também era praticante de artes marciais.

Bruce Lee e Chuck Norris

E as dicas de filosofia de vida que Bruce Lee registrou, quando analisadas separadamente, podem dar boa inspiração e provocar insights. Henrik Edberg montou uma pequena coletânea das dicas de Bruce Lee para colocar a vida em ordem, e eu trago a vocês algumas delas, com a minha própria interpretação:

- O que você está pensando - hoje? Nossos pensamentos, planos e intenções do dia-a-dia devem refletir nossas metas e objetivos de vida, ou de longo prazo. A tendência é que aquilo que nós pensamos ou pretendemos a cada dia sirva de guia ou de limitação para o que podemos alcançar e produzir, e é muito fácil perder a coerência entre o curto e longo prazos. Leia também: Planejamento estratégico: como aplicar à sua vida

- Simplifique. A tendência de quem está procurando melhorar a vida é buscar acrescentar coisas. E pode ser bom, mas muitas vezes não temos o tempo ou a energia para realizar (ou aproveitar) o que buscamos acrescentar. Bruce Lee descreveu a sua visão sobre isso assim: “Não é o acréscimo diário, mas o decréscimo diário. Corte fora o que não for essencial”. Definir o que é essencial depende de cada um, mas o número de pessoas que eu conheço que estão estressadas por tentar fazer muitas coisas ao mesmo tempo só aumenta.

- Aprenda sobre você mesmo observando as suas interações. Ou, como disse Bruce Lee, conhecer a si é estudar a si mesmo em ação com outras pessoas. Como as pessoas interagem com você, ou como reagem à sua presença ou às suas ações, pode ensinar muito a você. Todo mundo já ouviu isso, mas sempre vale lembrar que o que vemos, percebemos e entendemos sobre as outras pessoas pode muitas vezes ser um reflexo do que nós mesmos somos.

- Veja o todo, e não apenas o seu lado. Não divida. Na hora de analisar algo, deixe de lado o posicionamento, a busca de saber quem está certo e quem está errado. Exceto nos momentos em que desejar ser conduzido pelas suas emoções, se você quer compreender algo, não seja a favor ou contra, observe a partir de uma perspectiva externa - conduza seu pensamento e suas emoções.

- Não dependa de validação dos outros. Como disse Lee, “não estou neste mundo para satisfazer as suas expectativas, e você não está aqui para satisfazer as minhas.” E mais: “se exibir é a idéia que um tolo faz sobre a glória”. Depender de validação dos outros é uma busca sem fim, e acaba permitindo que os outros (mesmo sem saber) tenham o controle de como você se sente.

- Seja proativo. Uma coisa é compreender as circunstâncias, e outra é criar oportunidades. É mais difícil não se limitar a seguir o que o resto do rebanho já está fazendo. Mas é mais recompensador, e mais efetivo, liderar e criar a oportunidade de se alcançar os objetivos, apesar das circunstâncias.

- Seja você. Não adianta encontrar modelos e personalidades bem-sucedidas e tentar repetir seus passos. Você precisa ser você mesmo, expressar quem você é, e ter fé - no estilo “eu sou mais eu”. Seja genuíno e autêntico, e defenda quem você realmente é, e não um personagem.

Conheça a visão de Henrik Edberg a respeito em “Bruce Lee’s Top 7 Fundamentals for Getting Your Life in Shape“.

Debian Lenny Beta 1 liveCD disponível

A equipe do projeto Debian Live anunciou em uma mensagem em sua lista de e-mail a disponibilidade de suas primeiras imagens em formato liveCD da versão Beta 1 do próximo Debian GNU/Linux 5.0 "Lenny". As imagens estão disponíveis para as arquiteturas i386 e AMD64, em CDs independentes correspondentes aos ambientes GNOME, KDE e XFCE. Também é encontrado uma pequena imagem padrão sem nenhum ambiente gráfico.

- Download: Debian "Lenny" Beta 1 AMD64 (ISOs).

- Download: Debian "Lenny" Beta 1 i386 (ISOs).

Tema Chrome para firefox

O Google lançou um navegador web queria testa-lo mas éra só para windows(por enquanto)

entao pra piorar o navegar o pede WinXP SP2+ o que nao tenho pois uso pouco o sistema da Microsoft oque eu nao perco tempo instalando, entao eu por nao poder testar o navegador pelo menos testei um tema do firefox, que torna o firefox identico ao Chrome.

Me agradou a vista, tela limpa tema azul claro, as abas do navegador foram jogadas para o alto oque torna aquele "uau, que diferente" , unica coisa que não gostei é que ele come a barra de ferramentas onde se encontra o menu iniciar, oque faz com que eu tenha que minimizar o navegador para acessar as outras ferramentas que estão abertas e aquele + do lado das abas é mais aba nao tem um X de fechar aba.

Abaixo duas telas, uma do google chrome e outra do tema para firefox:

domingo, 7 de setembro de 2008

lenny + 1 = squeeze

Este é mais um nome de código retirado dos filmes Toy Story e corresponde ao extraterrestre com três olhos.

O lenny continua dentro do prazo de lançamento para se tornar a versão 5.0 da distribuição Debian, sendo lançado quando estiver pronto !

[1] - http://lists.debian.org/debian-devel-announce/2008/09/msg00000.html

sábado, 6 de setembro de 2008

Teste suas habilidades

Você se considera um(a) hacker ou está mais para lammer… Chegou a hora da verdade! Com este pequeno jogo da Cyber Warfare, que lembra o DOS, você poderá testar suas habilidades hackers ou se convencer que nem pra lammer você serve..

Para facilitar a vida dos lammers e dos script kiddies traduzi as intruções e só um conselho para completar as missões: APAGUE SEUS RASTOS…

Instruções:

.

Como jogar:

Breves Instruções:

1-DNS hostname, get i.p

2-PING i.p

3-Nmap scan para abrir portas

4-Telnet para conectar i.p

Para cortar qualquer servidor, certifique-se de fazer os passos acima em ordem. Uma vez conectado você realizar suas missões

Instruções detalhadas:

Antes de fazer qualquer coisa que você precisa para efetuar login. Basta digitar em login um nome qualquer que você desejar.

1-No lado esquerdo, há 12 números. Cada um tem uma missão clique em um número

para ir a missão. Você não precisa fazê-las em ordem lógica

2-Durante a missão breve você obterá o nome da máquina para o alvo. Você precisará

Recuperar o i.p do alvo. Clique no botão DNS

3-Você deverá ver este “DNS>” digite o nome do host do target

Ex: www.whatever.com e pressione Enter

4-Após o ip foi retorno que você precisa para ping da rede para verificar se o

Conexão está vivo / online Clique no botão PING e digite o i.p

Pode demorar algumas vezes para obter uma resposta tão tentando manter até você.

5-Depois de ter uma resposta do alvo. Você precisa fazer a varredura da rede para abrir

Portos para se conectar ao. Clique no botão NMAP e entra no ip da meta

6-Quando um porto foi encontrado o que você precisa para conseguir uma conexão remota. Clique no botão TELNET.

7-Quando conectado você precisa efetuar o login. O nome do usuário é sempre raiz

Senha para você precisará usar João Ripper.

8-Quando conectado realizar seu misssion.

9-Quando você tiver feito a sua missão. É preciso remover todos os vestígios de sua presença.Você precisará remover seu autenticado i.p arquivo.

Seu i.p é 192.168.0.1

10-Quando logs foram removidas você pode fechar conexão

==================================================

Comandos:

Quit-Vai sair qualquer um dos programas a seguir. Nota: Não é possível utilizar este comando, enquanto o Programa está a ser executado (digitalização, ping, crackers etc)

Para fechar a sua saída-connecttion remoto (Telnet)

Ls-Lista todos os arquivos e pastas no diretório atual (Coisas em amarelo são diretórios)

Pwd-Show diretório atual

Cd (pasta) - Mudar diretório. Por exemplo. CD principais Use CD .. Para voltar uma pasta

==================================================

Ferramentas e Comandos:

DNS-Utilizado para retornar o I.P de um hostname.

PING-Usado para determinar se o servidor está viva.

NMAP-Port Scanner para encontrar aberto serviços.

Scan-scan um endereço para abrir portas: scan (ip) por exemplo. Scan 127.0.0.1

TELNET-cliente Telnet. Para conectar-se a I.P

Open-aberto em conexão telnet. Utilização: open (i.p) (porto) por exemplo. Abrir 127.0.0.1 23

FILE COPYIER-Nenhum comentário

FILE DELETER-Nenhum comentário

VCK-Virus Creation Kit. Mwahahahaha

JOHN RIPPER-Password Cracker. Para Login

==================================================

SECRETO:

1 - Se você logar como um determinado nick (escolhido pelos desenvolvedores do jogo, vai ter que chutar - lammer…) você começará 3 extra vidas. (No início do jogo).

2 - Há um segredo servidor. O endereço está diante dos seus olhos: p.

Dica. O nome do servidor não tem www. Última carta no endereço é ‘t’.

3 - Existe uma senha mestra (que tudo mastigado é lammer…) que você pode usar para que não tenha necessidade de crack-la cada vez.

Dica. Aqui é a senha em código binário:

01101110-01101111-01110100-01101000-01101001-01101110-01100111

^ ——————- Aviso para estes são os mesmos —————- ^

Aqui é a senha em código hexadecimal:

6E 6F 74 68 69 6E 67

Contacto:

Email: chenluu@iprimus.com.au

Web: http://xerver-killah.cjb.net

Http://kkbox.cjb.net

Copyright 2003 © Hacker v3.1-Cyber Warfare.

Todos os direitos reservados.

O direito de ler

Este artigo apareceu em 1997 a fevereiro questão de Comunicações da ACM (Volume 40, Número 2).

(de "The Road to Tycho", uma coletânea de artigos sobre os antecedentes da Revolução Lunarian, publicado em Luna City, em 2096)

Para Dan Halbert, o caminho para Tycho começou na faculdade, quando Lissa Lenz pediu emprestado para seu computador. Dela tinha discriminados e, a menos que ela poderia emprestar outra, ela iria falhar intercalares seu projeto. Não houve um ela ousou perguntar, exceto Dan.

Isto posto Dan num dilema. Ele teve a ajudá-la-mas se ele lhe emprestou seu computador, ela poderia ler seus livros. Para além do fato de que você poderia ir para a prisão por muitos anos por deixar alguém ler seus livros, ele chocou a própria ideia em primeiro lugar. Tal como toda a gente, ele tinha sido ensinado desde o ensino fundamental que a partilha de livros foi perverso e mal-algo que só piratas fariam.

E não havia muito a oportunidade que a SPA-Software Protection Authority-ia deixar de captura-lo. Em sua classe de software, Dan tinha aprendido que cada livro tinha um monitor autor relatou que, quando e onde foi lido, e por quem, a Central de Licenciamento. (Eles utilizaram esta informação para a captura de leitura piratas, mas também para vender perfis interesse pessoal para os retalhistas.) Da próxima vez, o seu computador foi rede, a Central de Licenciamento iria descobrir. Ele, como computador proprietário, que receberia o castigo mais severos-para não tomar cuidado para prevenir a criminalidade.

Evidentemente, Lissa não necessariamente a intenção de ler seus livros. Ela pode querer o computador apenas para escrever seu intercalares. Mas Dan sabia que ela veio de uma família de classe média e dificilmente poderia pagar as mensalidades, e muito menos a sua leitura taxas. Lendo o seu livro poderia ser a única maneira que ela pudesse mudar. Ele compreendeu esta situação; ele próprio tivesse tido de contrair empréstimos para pagar todos os trabalhos de investigação que ele ler. (10% dessas taxas iam para os pesquisadores que escreveram os jornais, uma vez que Dan destinadas para uma carreira acadêmica, ele poderia esperar que sua própria investigação papéis, se frequentemente referenciada, seria o suficiente para pôr em reembolsar esse empréstimo.)

Mais tarde, Dan iria aprender houve uma altura em que ninguém podia ir à biblioteca e ler artigos de revista, e até mesmo livros, sem ter que pagar. Havia independente estudiosos que ler milhares de páginas sem governo concede biblioteca. Mas, na década de 1990, tanto comerciais e sem fins lucrativos revista havia começado editores da cobrança de taxas de acesso. Até 2047, bibliotecas oferecendo gratuitamente o acesso do público aos textos acadêmicos foram uma vaga memória.

Havia formas, claro, de dar a volta à SPA ea Central de Licenciamento. Eles foram eles próprios ilegal. Dan havia tido um colega em software, Frank Martucci, que havia obtido uma ferramenta ilegal depuração, e usou-a para saltar sobre os direitos de autor controlar código quando ler livros. Mas ele disse também muitos amigos sobre isso, e um deles virou para ele em uma recompensa para a ZPE (estudantes profundas em dívida foram facilmente tentadas em traição). Em 2047, Frank estava na prisão, e não para leitura pirata, mas por possuir um depurador.

Dan iria mais tarde soube que houve uma altura em que ninguém poderia ter depuração ferramentas. Havia até mesmo ferramentas disponíveis gratuitamente depuração em CD ou download através da rede. Mas usuários normais começaram a usá-los bypass direitos autorais monitores, e eventualmente um juiz considerou que esta tinha se tornado a sua principal utilização, na prática real. Isto significava que eram ilegais; os depuradores dos desenvolvedores foram enviados para a prisão.

Programadores ainda necessários instrumentos depuração, claro, mas vendedores depurador distribuído em 2047 exemplares numerados só, e apenas para programadores oficialmente licenciados e coladas. O depurador Dan softwares usados em classe especial foi mantido atrás de um firewall para que ele possa ser usado apenas para a classe exercícios.

Também foi possível para contornar os direitos de autor monitores, instalando um kernel do sistema modificados. Dan acabaria por encontrar-se sobre os kernels livres, mesmo todo os sistemas operacionais livres, que tivesse existido à volta da virada do século. Mas não só eles eram ilegais, como depuradores-você não poderia instalar um se você tivesse um, sem saber do seu computador raiz senha. E nem o FBI nem Suporte Microsoft iria dizer-lhe isso.

Dan concluiu que ele não pode simplesmente dar Lissa seu computador. Mas ele não podia recusar-se a ajudá-la, porque ele amava ela. Cada chance de falar com ela cheia deliciar com ele. E que ela escolheu para lhe pedir ajuda, pode significar que ele amava muito.

Dan resolver o dilema, fazendo uma coisa ainda mais inconcebível que ele emprestou-lhe o computador, e disse-lhe sua senha. Dessa forma, se Lissa ler seus livros, a Central de Licenciamento iria pensar que ele era leitura deles. Foi ainda um crime, mas a SPA não seria automaticamente descobrir sobre ele. Eles apenas se descobrir se Lissa relatou ele.

É evidente que, se a escola nunca descobriu que ele havia dado Lissa sua própria senha, seria cortinas para tanto eles como dos estudantes, independentemente do que ela havia usado para ela. Escola política era que qualquer interferência com os seus meios de acompanhamento dos alunos utilizam computador foi motivo para ação disciplinar. Por outro lado, não importa se você fez alguma coisa nociva-a ofensa foi tornando-se difícil para os administradores de verificar a você. Eles assumiram isto significava que você estava fazendo alguma outra coisa proibida, e elas não precisam de saber o que era.

Os estudantes não eram geralmente expulsos por esta-não diretamente. Em vez eles foram proibidos de sistemas de computadores da escola, e acabariam por fracassar todas as suas classes.

Mais tarde, Dan ia saber que esse tipo de política universitária começou apenas na década de 1980, quando os estudantes universitários em grandes números começaram a utilizar computadores. Anteriormente, as universidades mantém uma abordagem diferente ao aluno disciplina; atividades que eles foram punidos nocivo, e não apenas aqueles que levantou suspeitas.

Lissa não relatou Dan para a SPA. Sua decisão de ajudá-la levou ao seu casamento, e também os levou a questionar o que eles tinham sido ensinados sobre pirataria como as crianças. O casal começou a ler sobre a história dos direitos de autor, sobre a União Soviética e suas restrições à cópia, e até mesmo o original Estados Unidos Constituição. Eles mudou-se para Luna, onde eles encontraram outros que também tinham gravitated longe do longo braço da SPA. Quando o Uprising Tycho começou em 2062, o direito universal de leitura rapidamente se tornou um dos seus objectivos centrais.

Nota do Autor

Esta nota foi actualizado em 2007.

O direito de leitura é uma batalha a ser travada hoje. Embora possa ter 50 anos para o nosso modo de vida a desbotar no esquecimento, a maior parte das leis específicas e práticas descritas acima já foram propostas, muitas têm sido promulgada em lei em os E.U. e noutros locais. Em os E.U., o Digital Millennium Copyright Act 1998 estabeleceu a base jurídica para restringir a leitura informatizada e de concessão de empréstimos de livros (e outras obras tão bem). A União Europeia impôs restrições semelhantes em 2001 uma directiva autorais. Em França, ao abrigo da lei DADVSI adoptada em 2006, mera posse de uma cópia do DeCSS., o programa gratuito para descodificar vídeo em um DVD, é um crime.

Em 2001, Disney-financiado senador Hollings propôs uma lei chamada SSSCA que exigiria a cada novo computador para ter obrigatoriamente cópia de restrição facilidades que o usuário não pode ignorar. Na sequência do Clipper chip e similares E.U. governo-chave escrow propostas, isto mostra uma tendência de longo prazo: sistemas de computadores são cada vez mais ausentes criada para dar força a um controlo sobre as pessoas realmente utilizando o sistema de computador. O SSSCA mais tarde foi renomeado para o unpronounceable CBDTPA, que foi saltámos como o "consomem Mas não tente Programming Act".

Os republicanos assumiu o controlo do Senado os E.U. pouco depois. Eles estão vinculados a menos do que os democratas Hollywood, de modo que não prima estas propostas. Agora que os democratas estão de volta em controle, mais uma vez o perigo é maior.

Em 2001, os E.U. começou a tentativa de usar a proposta Área de Livre Comércio das Américas tratado de impor as mesmas regras em todos os países do hemisfério ocidental. A ALCA é um dos chamados "livre comércio" tratados, que são, na realidade, concebida para dar maior poder sobre negócios governos democráticos; impor leis como o DMCA é típico deste espírito. A ALCA foi efetivamente morto por Lula, Presidente do Brasil, que rejeitou a exigência DMCA e outros.

Desde então, os E.U. impôs requisitos semelhantes em países como a Austrália eo México bilaterais através de "livre comércio" acordos, e em países como a Costa Rica através do CAFTA. Presidente do Equador Correa recusaram a assinar o "livre comércio" acordo, mas Equador tinha adoptado algo como o DMCA, em 2003. Equador da nova Constituição pode constituir uma oportunidade para acabar com esta situação.

Uma das idéias na história não foi proposto na realidade até 2002. Esta é a ideia de que o FBI ea Microsoft irá manter a raiz senhas para seus computadores pessoais, e não deixar que você tem os mesmos.

Os defensores deste sistema deram-lhe nomes como "computação confiável" e "paládio". Chamamos-lhe "computação traiçoeira", porque o efeito é o de tornar o seu computador obedecer as empresas, em vez de você. Isto foi implementado em 2007 como parte do Windows Vista, esperamos que a Apple para fazer algo semelhante. Neste regime, que é o fabricante que mantém o código secreto, mas o FBI teria pouca dificuldade para coloca-lo.

O que mantém a Microsoft não é exatamente uma senha no sentido tradicional do termo; nenhuma pessoa jamais tipos-lo em um terminal. Pelo contrário, trata-se de uma assinatura e criptografia chave que corresponde a uma segunda chave armazenados em seu computador. Isto permite Microsoft, e potencialmente qualquer web sites que cooperem com a Microsoft, a soberania sobre o que o usuário pode fazer em seu próprio computador.

Vista Microsoft também dá poderes adicionais, por exemplo, a Microsoft pode instalar atualizações força, e isso pode ordenar todas as máquinas rodando Vista de se recusar a executar um determinado dispositivo condutor. O principal objectivo das muitas restrições Vista's DRM é fazer que os usuários não podem ultrapassar.

O SPA, que na verdade é o Software Publisher's Association, foi substituído no presente-como o papel da polícia pela BSA ou Business Software Alliance. Não é, hoje, uma força policial oficial; oficiosa, ele age como um. Utilizando métodos erstwhile reminiscência da União Soviética, convida as pessoas a informar sobre os seus colaboradores e amigos. A BSA terror campanha na Argentina em 2001, fez um pouco de ameaças veladas que as pessoas compartilhamento de software seriam violadas.

Quando esta história foi primeiro escrito, o SPA foi ameaçando pequenos fornecedores de serviços Internet, exigindo que permitam o SPA para acompanhar todos os usuários. A maioria dos ISPs devolvidas quando ameaçada, porque não podem dar ao luxo de lutar novamente em tribunal. (Atlanta Journal-Constituição, 1 Oct 96, D3.) Pelo menos um provedor de conexão comunitário, em Oakland CA, recusou a procura e realmente foi demandado. O SPA mais tarde caiu o naipe, mas obteve o DMCA que lhes deu o poder eles procuraram.

A universidade políticas de segurança descritas acima não são imaginárias. Por exemplo, um computador em uma universidade de Chicago-área imprime esta mensagem quando você entra em (aspas estão no original):

Este sistema é para a utilização de somente usuários autorizados. Indivíduos usando este sistema de computador, sem autoridade ou do excesso de sua autoridade estão sujeitos a ter todas as suas actividades neste sistema monitorada e gravada pelo sistema de pessoal. No decurso da fiscalização indivíduos usando indevidamente o presente sistema ou no curso do sistema de manutenção, as actividades de usuário autorizado pode também ser monitorizada. Quem estiver usando o sistema expressamente consente com tal vigilância e é aconselhado que essa vigilância se revela possível evidência de actividade ilegal ou violação dos regulamentos Universidade pessoal sistema pode fornecer os elementos de prova de tal vigilância a Universidade autoridades e / ou funcionários responsáveis pela aplicação da lei.

Esta é uma abordagem interessante para a Quarta Emenda: mais pressão para todos concordam, antecipadamente, a renunciar aos seus direitos ao abrigo do mesmo.

Mentirataria

Mentirataria

A estratégia é antiga: "Se vão roubar, queremos que roubem do nosso. Vão ficar viciados, aí depois a gente dá um jeito de que paguem", disse Bill Gates numa palestra na Universidade de Washington em 1998. Longe de mim defender o roubo, a violência da pirataria (em sua acepção verdadeira, de saquear navios, que fique claro) ou mesmo a cópia não autorizada de obras monopolistas. A cópia não autorizada beneficia o monopólio, e todo mundo sabe que monopólios em geral fazem mal pra sociedade.

Se alguém inventasse uma maravilhosa copiadora universal, uma máquina capaz de copiar qualquer coisa com perfeição, praticamente sem custos, seria correto taxar de vilão quem copiasse pão para quem tem fome, agasalho para quem tem frio, remédios para quem tem moléstias, livros para quem tem sede de saber? Ou vilões seriam as indústrias de pão de forma e de moda, se tentassem proibir o uso dessa máquina, para preservar, de forma artificial, a escassez que tornava seu comércio mais lucrativo?

Mas olha só: os drives gravadores de disquetes, CDs e DVDs, os computadores, a Internet, são essas maravilhosas copiadoras universais, capazes de copiar com perfeição, praticamente sem custos, qualquer informação armazenada em meio digital: textos, imagens, sons, filmes, programas de computador, etc.

Falando sério, se eu copiasse um pão com um máquina como essas, o padeiro da esquina teria algum prejuízo? Talvez deixasse de vender um pão, ou vários, que ele fez com expectativa de vender para mim, ou para alguém. Mas eu também poderia comprar o pão noutro lugar, ou fazer o pão eu mesmo, ou até decidir ficar sem aquele pão a mais. Agora, dizer que isso é o mesmo que roubar do padeiro da esquina, que somos saqueadores de navios só porque não compramos o pão que ele amassou, porque o privamos do lucro que ele almejava?

O que os inimigos da sociedade que criou a maravilhosa copiadora universal tentam, com slogans como "pirataria é roubo", é manipular a opinião pública de modo a fazer parecer que o uso desse avanço tecnológico é condenável. Exceto quando eles mesmos o usam, claro.

Roubar é subtrair sem permissão um objeto de quem o tinha à disposição. Copiar não é roubo, mesmo que seja ilegal, pois o item original continua tão disponível quanto antes. Por isso mesmo falar em propriedade de idéias e outras expressões intelectuais não faz o menor sentido. Copiar adiciona, não subtrai; a multiplicação propicia o compartilhar, tão fundamental para a vida em sociedade, sem a necessidade de dividir.

A mentira dos "prejuízos da pirataria" está baseada na suposição equivocada de que cada cópia não autorizada (que chamam indevidamente de cópia pirata), caso evitada, geraria mais uma venda. Qualquer pessoa que, alguma vez na vida, decidiu não fazer uma compra depois de pensar melhor, pesquisar mais ou mesmo experimentar um produto sabe que não é bem assim.

Tem ainda a mentira da "geração de empregos". Como é que gera mais emprego copiar CD numa empresa que utiliza processos industriais automatizados para imprimir milhões de cópias de um programa que já está pronto do que num fundo de quintal que utiliza processos manuais para copiar o mesmo programa já pronto?

"Mas não é o emprego de copiar, é o de vender e de criar outros produtos", vem a resposta. Ah, claro. É essencial dar emprego formal pro "empreendedor autônomo" que faz a venda camelando na rua escondido da polícia (por força da legislação injusta vigente), pra que se torne um engravatado que chega ao cliente acompanhado da polícia, como incentivo (por força da legislação injusta vigente) para a compra.

Quanto a criar... É impressionante que o pessoal que diz isso nem fica vermelho. Alguém acredita mesmo que, deixando os olhos da cara e os dentes de ouro na revendedora de licenças de software estrangeiro aqui do Brasil, a fadinha dos olhos e dos dentes vai colocar alguma moedinha embaixo do travesseiro de algum desenvolvedor de software aqui no Brasil? Na verdade, vem ratinho e leva os olhos e os dentes lá pra fora, e traz de volta a tabela de preços atualizada, incluindo as promoções e descontos da "primeira dose grátis". Só não vê quem não quer. Ou talvez quem tenha deixado os olhos na revendedora.

"Mas artistas e desenvolvedores de software não podem viver de vento!" Essa é talvez a mentira mais poderosa, porque ainda tem muita gente que acredita que quem ganha dinheiro com venda de CD é o músico; com venda de livro, o escritor; com venda de software, o programador. Aah, a inocência! Salvo raras exceções, quem ganha dinheiro com a venda do CD é quem prensa e vende o CD: a gravadora; com a venda do livro, quem imprime e vende o livro: a editora; com venda de software de prateleira, ninguém. Sim, porque não vendem o software, vendem só a permissão de uso do software, permissão necessária apenas por força da legislação injusta vigente.

Músico ganha dinheiro fazendo show, não vendendo CD. Ao contrário do que pregam as desinteressadíssimas gravadoras, publicar a música na Internet só faz aumentar os ganhos do músico, pois aí mais gente vai ao show pra apreciar o talento do sujeito ao executar suas peças. E mais gente compra o CD na saída do show, pra ouvir as músicas de novo.

Empresa de software também ganha dinheiro mostrando seu talento, dando show. Segundo a ABES, menos de 1% do faturamento mundial da indústria de TI provém do comércio de (licenças de) software, enquanto por serviços de TI, incluindo aí talentos como desenvolvimento por encomenda, suporte e treinamento, fatura-se mais de 40 vezes mais.

Da mesma forma que com música, faz sentido o desenvolvimento e o comércio em torno do Software Livre: quem presta o melhor serviço atrai mais público pagante, mesmo que (ou especialmente quando) o software esteja disponível na Internet para quem quiser experimentar, executar, estudar, modificar, copiar e publicar.

Quem faz pão gostoso ou roupa bonita não ia deixar de ter clientes interessados em pagar por pão fresquinho e modelitos exclusivos só porque existe uma máquina capaz de copiar o pão e a moda de ontem.

Quem copia não está subtraindo nada de ninguém; pelo contrário, está divulgando o bom trabalho já feito, propiciando a quem de fato trabalha e tem talento mais clientes pagantes.

Mas e os intermediários que ainda exploram tanto os artistas quanto os clientes? Bom... Eles vão continuar tentando nos enganar para manter seus privilégios, às nossas custas. Até quando vamos deixar?

Copyright 2008 Alexandre Oliva

Permite-se distribuição, publicação e cópia literal da íntegra deste documento, sem pagamento de royalties, desde que sejam preservadas a nota de copyright, a URL oficial do documento e esta nota de permissão.

Ética hacker 2.0

Ética hacker é uma nova ética surgida de comunidades virtuais ou cibercomunidades. Um dos seus grandes criadores foi o finlandês Pekka Himanen.

Nos tempos modernos a ética hacker é basicamente:

1. Acreditar que o compartilhamento de informacões beneficia a sociedade como um todo. Portanto os hackers compartilham suas experiências e programam software livre, facilitando o acesso à informacão e os recursos disponíveis para computadores sempre que possível. A máxima hacker é "A informação quer ser livre". Este conjunto de crenças deriva em parte do pensamento de Buckminster Fuller, o qual proferiu certa vez que "A verdadeira riqueza é a informação e saber como utilizá-la".

2. Acreditar que penetrar em sistemas por diversão e exploracão é eticamente aceitável , desde que não cometa roubo, vandalismo ou quebre a confidencialidade. (Esse princípio não é unânime, alguns consideram a simples invasão uma ação não ética.)

Himanen, em sua obra Á ética do hacker e o espírito da era da informação (que contém um prólogo de Linus Torvalds e um epílogo de Manuel Castells), comenta sobre resgatar o sentido original do termo 'hacker'. Segundo Himanen, um hacker não é (como se acredita comumente) um delinqüente, vândalo ou um pirata da informática com grandes conhecimentos técnicos (este é o cracker), mas sim todo aquele que trabalha com grande paixão e entusiasmo pelo que faz. Podendo o termo hacker ser utilizado para outras áreas, por exemplo, a da ciência.

Aulas de Ética Hacker (inclusive sobre Himanen) foram liberadas através da licença Creative Commons.

Hacker whitehat (chapéu branco), por vezes chamado de "hacker ético", é aquele que ajuda corporações a verificar se os sistemas de informação e as redes são efetivamente seguros.

O acesso a computadores - e qualquer outro meio que seja capaz de ensinar algo sobre como o mundo funciona - deve ser ilimitado e total.

Esse preceito sempre se refere ao imperativo "mão na massa". Isto é, se um hacker precisa enviar várias mensagens para celulares sem pagar, ao invés de entrar várias vezes na interface web e enviar uma mensagem por vez, ele descobrirá como a interface web funciona e fará um programa automático para o envio de mensagens de forma mais ágil e com menos desperdício de tempo.

Toda a informação deve ser livre.

Na sociedade de consumo de hoje, tudo é transformado em mercadoria e vendido. Isso inclui a informação. Mas a informação, só existe na mente das pessoas. Como não possuo a mente de outra pessoa, não posso comercializar informações. Uma analogia semelhante é a do velho índio Chefe Touro-Sentado ao dizer "a terra não pode ser possuída". O hacker busca a informação diariamente e tem prazer em passá-la para quem quer "pensar" e "criar" coisas novas.

Desacredite a autoridade e promova a descentralização.

Um hacker não aceita os famosos argumentos de autoridade e não acredita na centralização como forma ideal de coordenar esforços.

Hackers devem ser julgados segundo seu hacking, e não segundo critérios sujeitos a vieses tais como graus acadêmicos, raça, cor, religião ou posição.

Essa é a base da meritocracia! Se você é bom mesmo, faça o que você sabe fazer e os demais o terão em alta conta. Não apareça com diplomas e certificados que para nada mais servem além de provar que você não sabe do que está falando e tenta esconder esse fato.Isso também pode ser visto num dos documentos de maior expressão das cultura hacker de todos os tempos: o Manifesto Hacker, publicado no e-zine Phrack 7 em 1986 por The Mentor logo após ele ter sido preso: "[...] Sim, eu sou um criminoso. Meu crime é o da curiosidade. Meu crime é o de julgar as pessoas pelo que elas dizem e pensam, não pelo que elas se parecem. [...]"

Você pode criar arte e beleza no computador.

Hacking é equivalente a uma arte e criatividade, uma boa programação é uma arte única, que possui a assinatura e o estilo do hacker.

O importante quando se pensa em "hackers" é diferenciar o programador do especialista em segurança, pois o termo hacker tem varias origens alguns autores afirmam que o termo hacker vem de hack que é um verbo e inglês outros afirmam que o termo vem do MIT ou de outras universidades onde começou a ser desnvolvida a informatica.

O hacker tem por função desenvolver projetos de informática e tecnologia. Assim, não deve ser chamado de criminoso porque ele desenvolve, cria e distribui conhecimento. Ele tem ética, tem conhecimento e vontade de aprender mais. A decisão sobre o uso do conhecimento é da inteira rensponsabilidade de cada um.

Fonte: Wikipedia

Ética Hacker

Paertes estavam em blos e partes em um post do orkut, o link original do testo escrito por Spectra na nao encontrei por estar link quebrado, mas deixarei masmo assim o link(quebrado) por motivo de copyright

Palestra: Culturas Hacker-- por Pablo Longhi Lorenzzoni (spectra@debian.org)

-- palestra ministrada em 11 e 12 de junho de 2002 no IRC da UFLA (ginux.comp.ufla.br #cibercultura)

-- esse documento é licenceado nos termos da GNU FDL ou da DSL, a sua escolha.

1. O que é hacker e qual a história das culturas hacker?

A missão que me foi dada com essa palestra é muito mais complexa do que parece.

Em primeiro lugar, como vocês devem ter percebido, o título está no plural:

culturas hacker. Isso é assim deliberadamente, pois, como veremos, existem

várias culturas ao invés de uma só. Isso, em geral, não é percebido no Brasil,

uma vez que nos anos em que as culturas hacker mais antigas estavam florescendo

nos EUA, nós estávamos mergulhados em um marasmo tecnológico causado por uma

forte reserva de mercado.

Bem, vamos ao ponto que nos interessa: o que é hacker? Hacker tem várias

definições, como podemos ver File em

Uma combinação das definições que podemos ver(e que eu acho mais adequada) é um indivíduo com

conhecimentos profundos de computação e programação, que gosta de desafios

intelectuais de sobrepujar limitações criativamente. Se quisermos, podemos,

ainda, definir o hacker como o cidadão de uma sociedade virtual baseada na

meritocracia, descentralizada e às vezes até anárquica.

1.1 Código de Ética Hacker

Como em toda a sociedade, existem preceitos éticos e morais envolvidos nesse

cyber-ambiente. Tais como foram identificados no livro de Stephen Levy em 1984

(Hackers: Heroes of the Computer Revolution), a ética tradicional hacker tem os

seguintes preceitos:

(a) O acesso a computadores - e qualquer outro meio que seja capaz de ensinar

algo sobre como o mundo funciona - deve ser ilimitado e total. Esse preceito

sempre se refere ao imperativo "mãos-na-massa". Isto é, se um hacker precisa

enviar várias mensagens para celulares sem pagar, ao invés de entrar várias

vezes na interface web e enviar uma mensagem por vez, ele, tipicamente,

descobrirá como a interface web funciona e fará um programa automático para o

envio de mensagens de forma mais ágil e com menos desperdício de tempo.

(b) Toda a informação deve ser livre. Na sociedade de consumo de hoje, tudo é

transformado em mercadoria e vendido. Isso inclui a informação. Mas a

informação, ao contrário de um carro ou de um apartamento, só existe na mente

das pessoas. Como não possuo a mente de outra pessoa, não posso comercializar

informações. Uma analogia semelhante é a do velho índio Chefe Touro-Sentado ao

dizer "a terra não pode ser possuída".

(c) Desacredite a autoridade e promova a descentralização. Um hacker não aceita

os famosos argumentos de autoridade e não acredita na centralização como forma

ideal de coordenar esforços. Se o maior economista do mundo dissesse a um

hacker e a um não-hacker para investir em determinada ação, o segundo

investiria imediatamente, aceitando como verdade o palpite do economista

simplesmente por ele ser famoso nessa área, mas o hacker faria a pergunta

fatal: por quê?

(d) Hackers devem ser julgados segundo seus atos, e não segundo critérios

sujeitos a vieses tais como graus acadêmicos, raça, cor, religião ou posição.

Essa é a base da meritocracia! Se você é bom mesmo, faça o que você sabe fazer

e os demais o terão em alta conta. Não apareça com diplomas e certificados que

para nada mais servem além de provar que você não sabe do que está falando e

tenta esconder esse fato.

Isso também pode ser visto num dos documentos de maior expressão das culturas

hacker de todos os tempos: o Manifesto Hacker, publicado no e-zine Phrack 7 em

1986 por The Mentor logo após ele ter sido preso

(http://www.phrack.com/show.php?p=7&a=3

crime é o da curiosidade. Meu crime é o de julgar as pessoas pelo que elas

dizem e pensam, não pelo que elas se parecem. [...]"

(e) Você pode criar arte e beleza no computador.

1.2 O novo preceito: separação de hackers e cracker

Enquanto a ética acima valeu (e ainda vale) para os hackers das décadas de 70 e

80, na década de 90, novos preceitos éticos foram incluídos e formaram um novo

código analisado por Steve Mizrach no documento "Is there a hacker ethic for

90s hackers?"

(http://www.attrition.org/~modify/texts

hackers.html)

Esse é um texto complexo, sobre o qual não vou fazer mais do que citar o mais

importante dos novos preceitos: "Primum non nocere". Retirado da ética de

Hipócrates (o pai da medicina), significa, em latim, primeiramente não cause

nenhum mal. Ser um hacker é tornar-se um agente na busca do conhecimento para a

própria iluminação. Não há nenhuma necessidade intrínseca de destruir. Esse é o

principal preceito que separa hackers de crackers. Ambos possuem conhecimentos

avançados sobre informática e programação, mas enquanto o primeiro utiliza seus

conhecimentos para alcançar a própria iluminação, o segundo está mais

interessado em se mostrar para os outros, ou conseguir vantagens financeiras.

1.3 A origem das culturas hacker

Os hackers de hoje são os herdeiros de três principais vertentes dos hackers.

Muitos hackers de hoje guardam características de uma ou outra dessas vertentes

mais predominantemente, mas a grande maioria representa a mistura que ocorreu

ao longo da história da computação.

As três vertentes são os hobistas, os acadêmicos, e os networkers.

Os hobistas se originaram com os rádio amadores, ainda na década de 20. Nessa

época e nos anos posteriores, muitos equipamentos eletrônicos eram vendidos em

kits, o que despertou o desejo de conhecimento de eletrônica. Uma empresa

estadounidense teve um papel importante na tradição de vender kits eletrônicos,

que é mantida até hoje: a Radio Shack.

Posteriormente, os primeiros computadores que ofereciam recursos gráficos, como

os Commodore-64, tornaram-se as chaves mestra para os hobistas. Suas atividades

consistiam em quebrar a proteção de jogos eletrônicos vendidos para esses

computadores. Se tornaram conhecidos por alterar (hackear) esses programas para

incluir uma tela de abertura que mencionasse o seu nome/nick em geral com

explosões e cores psicodélicas). Ora, o C-64 tinha apenas 64 Kb de memória,

logo essas "introduções" aos jogos deveriam ser pequenas e eram, quase sempre,

codificadas em linguagem de máquina, ou em Assembly. Ainda hoje a herança dessa

época persiste nas famosas "demo fests", em que pequenos programas nesse estilo

(os demos) são apresentados e competem por popularidade.

Os acadêmicos surgiram no MIT (Massachussetts Institute of Technology) por

volta de 1960 e eram, na sua maioria, estudantes de física e matemática que

estavam interessados nas novas máquinas de calcular e passavam as noites (único

horário em que as máquinas estariam disponíveis para estudantes) descobrindo

cada canto e cada curva da intrincada arquitetura dos computadores primitivos.

Outras universidades como a Carnegie Mellon (CMU) e a Stanford (SU) entraram

mais tarde na computação e acabaram fundando suas próprias culturas que

permaneceram separadas por muitos anos, até serem fundidas mais tarde.

Os networkers primeiramente se dedicavam ao phreack. O phreack é o nome da

prática de burlar sistemas de segurança das redes telefônicas para utilizar-se

delas sem pagar. Alguns hackers famosos dessa cultura foram o Cap'n Crunch, que

descobriu que o tom de um apito que vinha em uma caixa de cereal com o mesmo

nome permitia o acesso a rede internacional de telefonia sem pagar; e Joe

Engressia, que era cego e podia assobiar os tons de controle na frequência

correta.

2. Qual a importância da cultura hacker para o Software Livre?

A cultura hacker e o software livre se confundem hoje em dia. A relação com o

software livre tem por trás a idéia de que existe uma comunidade, uma cultura

compartilhada de programadores experts e magos da conectividade, cujo passados

históricos se cruzam há décadas, com os primeiros computadores de tempo

compartilhado e as primeiras experiências com a ARPAnet (a precursora da

internet). Os membros dessa cultura construíram a Internet. Os hackers fizeram

do Unix o sistema operacional que ele é hoje. Os hackers construíram a USENET.

Os hackers fizeram a World Wide Web funcionar.(www)

Mas como isso começou? Quando ficou claro que a arquitetura dos computadores

DEC PDP-10 tinha seus dias contados, por volta de 1983, uma grande inquietação

tomou conta dos hackers acadêmicos. Eles já haviam desenvolvido um sistema

operacional muito complexo de tempo compartilhado chamado ITS, do qual se

orgulhavam muito; mas que, juntamente como a arquitetura do PDP-10, estava

fadado a morrer também.

Nessa mesma época, os networkers estavam interligando suas linhas telefônicas e

outras tecnologias em rede, alavancados pela facilidade da linguagem C e dos

recursos de rede confiáveis dos sistemas operacionais Unix. Enquanto os

acadêmicos brincavam com o seu agonizante PDP-10 e com as redes primitivas da

ARPAnet, os networkers alavancavam a USENET através de um protocolo próprio do

Unix chamado UUCP (Unix-to-Unix Copy Protocol). Pouco a pouco, os acadêmicos

se rendiam à portabilidade do Unix e houve a primeira grande mistura de

culturas hacker entre os networkers, magos da conectividade e do Unix, e os

acadêmicos, ansiosos por desbravar novas arquiteturas, mas saudosos dos tempos

do ITS.

Posteriormente, a Internet surgiu, retirando o melhor das tecnologias dos dois

mundos: da ARPAnet (e da MILnet - sua rede militar co-irmã), aproveitou os

protocolos de controle TCP/IP (Transfer Control Protocol / Internet Protocol),

muito mais rápidos do que o UUCP; da USENET aproveitou o Unix. Naquela época os

Unixes estavam trazendo embutidos os protocolos TCP/IP, relegando o UUCP a um

segundo plano.

Com o tempo, a Internet aproximou as culturas hacker e transformou um antigo

hacker acadêmico no líder de uma revolução chamada Software Livre. Quando Levy

escreveu seu livro (por volta da mesma época), um dos principais informantes

era essa pessoa, que ele chamou de "o último hacker de verdade": Richard M.

Stallman. Felizmente isso provou estar errado e muitos outros hackers surgiram

posteriormente, ajudando na construção da nova cultura hacker.

Stallman era um hacker do MIT, como a maioria dos hackers acadêmicos de sua

época. Dentro dos recônditos dos hackers acadêmicos, uma forte tradição de

compartilhar conhecimento tinha se desenvolvido. Talvez por que esses hackers

tinham pouco tempo para ficar em contato com os computadores e seria um imenso

desperdício "reinventar a roda" cada vez que tivessem de resolver um problema

que alguém já havia resolvido, era muito mais fácil (e lógico) trocar

informações.

Com a portabilidade do C e do Unix como herança dos networkers, e com a

tradição de compartilhar código dos acadêmicos, Stallman começou o projeto que

mudaria para sempre a história da informática: o projeto GNU. Tal como ITS

significa Incompatible Time-Sharing, uma piada, proclamando a independência dos

acadêmicos dos sistemas operacionais proprietários, GNU significa Gnu's Not

Unix, tentando desvincular a imagem do projeto GNU da mercantilidade que o Unix

havia atingido na época.

Eis um trecho da licença GNU GPL (General Public License) que demonstra bem o

espírito em que Stallman estava imbuído quando fundou a Free Software

Foundation: "[...] As licenças para a maioria dos softwares são desenhadas para

tirar sua liberdade de compartilhar e modificá-lo. Em contraste, a GNU GPL tem

a intenção de garantir a sua liberdade de compartilhar e modificar o software

livre - certificando-se de que ele seja livre para todos os usuários [...]".

Enfim, a cultura hacker forneceu a base técnica e ideológica na qual o software

livre floresceu e se desenvolve atualmente. Talvez mais uma confirmação daquele

preceito ético que diz "É possível criar beleza no computador".

3. Qual a motivação para se tornar um hacker?

Ninguém se torna um hacker: hackers nascem assim. Está certo! Muitos deles

nunca terão acesso a um computador, logo nunca serão hackers de facto, mas o

espírito hacker está presente naquela pessoa e vai acompanhá-lo pelo resto da

vida. Respondendo essa pergunta, me sinto um pouco como The Mentor no manifesto

hacker quando ele pergunta "But did you [...] ever take a look behind the eyes

of the hacker? Did you ever wonder what made him tick, what forces shaped him,

what may have molded him?" (Mas você já olhou por trás dos olhos de um hacker?

Você já imaginou o que faz pulsar, que forças o deram forma, o que pode tê-lo

moldado?)

A resposta de hoje é a mesma que a de 1986 quando o manifesto foi escrito:

hackers são pessoas inquietas, que não são facilmente convencidas por

argumentos de autoridade sem valor técnico. São céticos sempre prontos a

duvidar de qualquer coisa. A simples menção de que algo é impossível para um

hacker é um poderoso convite para que ele tente fazê-lo. Eles querem saber mais

sobre tudo (mais ainda sobre informática), simplesmente pelo fato de saber...

para obter iluminação pessoal.

Em muitos sentidos os hackers ultrapassaram a sociedade de costumes com a sua

sociedade meritocrata e construíram um mundo virtual em que a única coisa que

faz diferença é sua confiabilidade e sua capacidade técnica. Nesse mundo,

coisas prosaicas como raça, cor, religião continuam existindo, mas não

importam. Esqueça a imagem de geek ou nerd, que você possa estar construindo na

sua mente enquanto falo. É verdade, alguns hackers são geeks (como se isso

fosse algo de ruim), assim como alguns não-hackers também são, mas a maioria

são pessoas comuns, que andam com você na rua, que falam abertamente sobre seus

assuntos (às vezes não percebendo que os demais não estão entendendo patavina).

A diferença é que, nesse mundo, o fato de ser um geek ou não simplesmente não

importa, ao contrário da sociedade de costumes, onde essas coisas tendem a ser

supervalorizadas.

Hackers são poetas de uma língua estranha para a maioria das outras pessoas.

São músicos de instrumentos estranhos mas profundamente melódicos. Tal como com

músicos e poetas, todos acabam se beneficiando de sua poesia e de sua música,

mesmo sem saber tocar.

Muitos dos que estão aqui nessa palestra são hackers também. Talvez a maioria,

já que provaram serem capazes de entrar em um canal IRC (coisa rara nos dias de

hoje em que os applets java dominam as salas de bate-papo). Digam-me vocês se

fazer parte de um mundo assim não é motivação suficiente para seguir sua

própria natureza e tornar-se um hacker!

4. Questões gerais sobre culturas hacker.

Conforme fui requisitado, estou incluindo um pequeno FAQ:

(a) Se hackers e crackers são diferentes, por que a mídia sempre confunde os

dois?

Essa é uma questão que ninguém sabe responder. Já perdi a conta de quantas

vezes escrevi emails para a Info (Ve)Exame, ZH Digital, PC Magazine entre

outras tentando fazer com que as revistas começassem a utilizar os nomes certos

para as pessoas certas. Quase nunca obtive resposta, mas o editor da Info

(Ve)Exame me respondeu em uma ocasião dizendo que o termo "hacker" foi

consagrado pelo uso para significar "piratas de computador" e que, apesar de

estarem cientes da diferença, não irão correr o risco de confundir o leitor

usando "termos técnicos".

É lógico que respondi que, ao usarem "hackers" com o significado de "crackers"

aí sim é que estariam confundindo o leitor. Esse email nunca me foi respondido.

(b) Você pode invadir sistemas, fazer transferências bancárias fantasmas ou

roubar segredos militares?

A resposta é "não sei". Provavelmente eu seja sim capaz de fazer isso, mas

nunca testei e não pretendo. O problema é que existe uma tênue linha que separa

os hackers dos crackers e, ao cruzá-la, você acaba perdendo a confiança

daqueles que não a cruzam. Seria muito ruim perder amigos tão bons por bobagens

como dinheiro ou poder.

(c) Que você recomenda para os que quiserem se tornar hackers?

Hoje em dia é muito mais fácil se tornar um hacker do que quando Stallman

começou. No entanto, o conselho é o mesmo: leia muito. Estude por sua própria

conta. Poste dúvidas para listas de discussão somente em último caso, quando

você já se der por vencido; e, nesse caso, preste muita atenção para aprender

não só a resposta à sua dúvida, mas a maneira como o outro chegou nessa

resposta.

O truque é simples... é como matemática ou física! Você pode decorar aquelas

infinitas fórmulas e, se tiver uma boa memória, vai passar em qualquer exame

formal. Mas você pode também deduzir de onde aquelas fórmulas saíram e o que

seus criadores pensaram para chegar até elas. Talvez você não se dê tão bem nos

exames formais, mas quem aprendeu mais? O que decorou ou o que deduziu?

Da próxima vez que enviar um email, não clique apenas no botão, antes de clicar

pense em todo o mecanismo lógico que está envolvido naquele simples ato: o MUA

vai empacotar o email num formato padrão, vai enviar para o MTA que vai extrair

o email de destino, vai checar se o domínio desse email existe, vai verificar

contra vírus, vai acrescentar o cabeçalho "Recebido por", vai enviar para o MTA

mais próximo do domínio requisitado, este também vai abrir, fazer checagem

contra vírus, acrescentar o cabeçalho "Recebido por", vai codificar em um outro

formato e vai enviar para um servidor POP3 que vai atualizar o seu banco de

dados para receber um novo email e reservar espaço para que esse email fique

esperando até que alguém conecte na porta 110 daquele servidor, identifique-se,

autentique-se e solicite o email. Se você conseguir ver a beleza nisso tudo...

algo como "tão complicado, mas ainda assim tão transparente", você já é um

hacker. Só precisa estudar um pouquinho mais.

(d) Em que linguagem de programação você programa?

Eu comecei, como todos na década de 80, programando em Basic. Na época, meus

pais tinham um Apple APII Unitron (esses com a tela verde). O computador não

tinha um sistema operacional, tinha o ROM Basic, um interpretador codificado na

rom. Então quando você ligava a máquina aparecia um prompt que aceitava

comandos e programas em Basic. Passei longas noites com o computador, tentando

decifrar o manual do ROM Basic e fazendo testes com programinhas estúpidos como

o famoso jogo "Vale da Morte", que eu criei. Tão famoso que provavelmente

nenhum de vocês deve ter ouvido falar nele. Se vocês são da época do Atari

vocês vão lembrar do River Raid. Pois é, o "Vale da Morte" era mais ou menos a

mesma coisa, exceto que a minha nave era formada por 3 caracteres: /*\

Com o tempo, tive contato com o PC XT e depois com o PC AT 286. Programava em

pcbasic nele. Depois de algum tempo programando em basic, percebi que a

linguagem estava me emburrecendo, e resolvi tentar algo compilado. Consegui um

livro de Cobol (que guardo até hoje) e comecei a programar uns aplicativos de

banco de dados usando essa linguagem.

Bem... para os que se lembram, Cobol é uma linguagem poderosa, mas extremamente

chata. Como estava programando aplicativos de banco de dados, acabei cruzando

com o dBase III Plus e me apaixonei. Programei muito em dBase e Clipper (tinha

comprado o compilador Summer 87) e, como tudo na vida, chega uma hora que você

quer mais. O Summer 87 já tinha dado tudo o que podia e eu estava pronto para

fazer o upgrade para o Clipper 5.0.

Ainda guardo com muito carinho o livro "Clipper 5.0 Técnicas Avançadas" de

Roger Dalton (impresso pela IBM Books) de 1990. O problema é que tinha gasto

muito dinheiro no livro e não podia comprar o compilador. Continuei com o

Summer 87, mas aprendi Assembler e C para expandir a capacidade do compilador.

Em Assembler, meu grande tutor foi o editor da revista Micro Sistemas, Renato

Degiovani, embora ele nem deva saber disso, aprendi muito com os códigos fonte

em assembler do seu sistema gráfico Graphos III que ele publicava regularmente

na revista.

Atualmente programo em C/C++ esporadicamente e abandonei o Clipper. Nunca tive

o prazer de usar um compilador 5.0, mas os hacks que eu fiz para o Summer 87

eram bastante bons. Hoje programo mais em linguagens de script como Python e

Ruby.

Não, apesar dos meus esforços nunca fiz nada de realmente aproveitável em Java.

5. Comentários Finais.

Em primeiro lugar, gostaria de agradecer o convite para essa palestra. Espero

que tenha ajudado a mudar os conceitos de alguns estudantes para que finalmente

entendam o que é e o que significa a cultura hacker para o mundo da informática

Em tempo, ainda gostaria de apontar para um dos mais importantes anúncios

feitos em newsgroups de que tenho notícia: o Anúncio de Linus Torvalds de que ele

estava trabalhando no que mais tarde tornou-se o Linux.

(c) http://groups.google.com/groups?selm=19

O primeiro parágrafo desse anúncio resume bem o espírito hacker, e eu o traduzo

a seguir (a saber, o minix era um sistema operacional estilo Unix desenvolvido

de maneira semi-aberta por Andy Tanebaum):

>.......................<>..............

encontrei e com os quais divido ótimas horas de programação, festas e

cervejadas: http://www.debian-rs.org/ .

Além desse grupo de usuários, para os que gostam de IRC, a rede

irc.openprojects.net tem vários canais de projetos de software livres habitados

por hackers de todas as tribos.

Boa sorte para todos. Happy hacking.

^

|

|

|

|

up

vale a pena ler e reler até entender.